You might like

Entradas recientes

𝗟𝗮 𝗔𝗴𝗲𝗻𝗰𝗶𝗮 𝗡𝗮𝗰𝗶𝗼𝗻𝗮𝗹 𝗱𝗲 𝗖𝗶𝗯𝗲𝗿𝘀𝗲𝗴𝘂𝗿𝗶𝗱𝗮𝗱 (𝗔𝗡𝗖𝗜) 𝘆𝗮 𝗲𝘀𝘁á 𝗲𝗻 𝗺𝗮𝗿𝗰𝗵𝗮.

¡Es oficial! 𝘏𝘰𝘺, 𝘫𝘶𝘦𝘷𝘦𝘴 𝟤 𝘥𝘦 𝘦𝘯𝘦𝘳𝘰, 𝘤𝘰𝘮𝘦𝘯𝘻ó 𝘢 𝘧𝘶𝘯𝘤𝘪𝘰𝘯𝘢𝘳 𝘭𝘢 ?…

El demonio de Laplace; Determinismo y caos en la era de las IAs

(Este artículo es una reescritura de "Determinismo y caos en la era de la información"…

Vulnerabilidad de privilegio en MikroTik RouterOS permite a hackers tomar control absoluto de miles de dispositivos

Importante vulnerabilidad de privilegio en MikroTik RouterOS puede ser aprovechada por actores m…

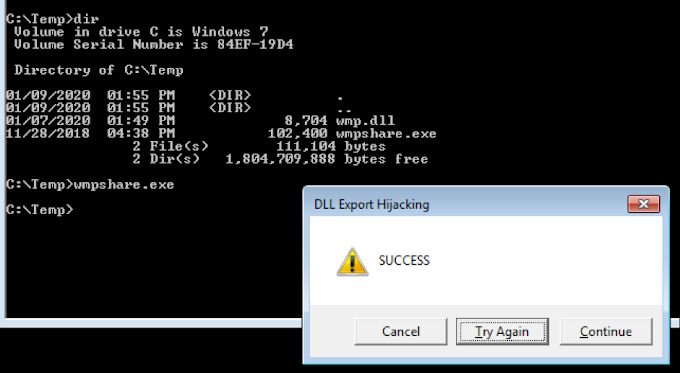

"Descubiertas Vulnerabilidades en Instaladores de Windows para Atera, Permitiendo Posibles Ataques de Escalada de Privilegios"

Vulnerabilidades Zero-day en los instaladores de Windows para el software de monitoreo y gestión…

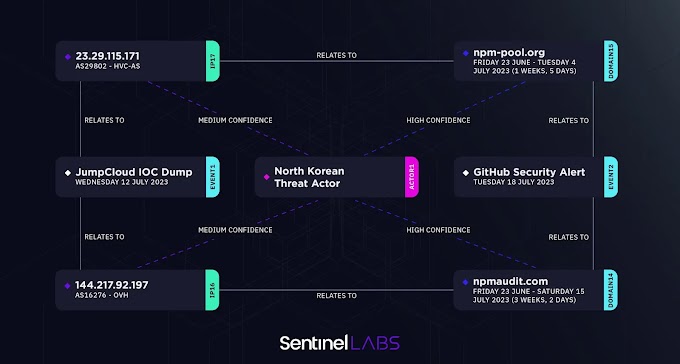

Investigación revela posible participación de Corea del Norte en el hackeo a JumpCloud y otras campañas

Un análisis de los indicadores de compromiso (IoCs) asociados al hackeo de JumpCloud ha revelado…

Descubren graves vulnerabilidades en Apache OpenMeetings que podrían permitir el control total y ejecución de código en servidores

El investigador de vulnerabilidades de Sonar, Stefan Schiller, informó que los atacantes pueden …

Grave Riesgo de Privilege Escalation en Google Cloud Build Amenaza a la Cadena de Suministro

Descubren grave fallo de diseño en Google Cloud Build que permite ataques de Privilege Escalatio…

"Revelan nuevas cepas de spyware para Android vinculadas a misterioso grupo estatal chino: WyrmSpy y DragonEgg al acecho"

Un conocido grupo de amenazas como APT41, también conocido como Axiom, Blackfly, Brass Typhoon (…

El intrigante regreso del ransomware BlackCat y el sorprendente cambio de estrategia del grupo FIN8

El grupo delictivo conocido como FIN8, motivado financieramente, ha sido observado utilizando un…

Fuga Masiva de Datos en VirusTotal Pone en Riesgo a Agencias Gubernamentales y Clientes

Datos asociados a un subconjunto de clientes registrados en VirusTotal, incluyendo sus nombres y…

"¡Alerta! Ataques Maliciosos en Android: Cómo los Ciberdelincuentes Explotan la Tecnología WebAPK para Robar Información Personal"

"Actores de amenazas están aprovechando la tecnología WebAPK de Android para engañar a usua…

- enero 20252

- julio 202312

- junio 20237

- mayo 20236

- agosto 20227

- enero 202210

- diciembre 202112

- octubre 20212

- junio 20211

- mayo 202115

- abril 202131

- marzo 202129

- febrero 202127

- enero 202129

- diciembre 202024

- noviembre 202027

- octubre 202028

- septiembre 20209

- agosto 202014

- julio 202025

- junio 202042

- mayo 202012

- abril 202026

- marzo 202017

- febrero 202010

- enero 202015

- diciembre 201926

- noviembre 201933

- octubre 201912

- septiembre 201924

- agosto 201942

- julio 201956

- junio 201934

- mayo 201913

- abril 201912

- marzo 201914

- febrero 201926

- enero 201920

- diciembre 201818

- noviembre 201819

- octubre 201820

- septiembre 201821

- junio 201861

- mayo 201861

- abril 201846

- marzo 201856

- febrero 201831

- enero 201851

- diciembre 201734

- julio 20175

- mayo 20175

- marzo 201717

- febrero 20178

- enero 20173

- septiembre 20162

- agosto 20162

- enero 20162

- diciembre 20152

- octubre 20153

- agosto 201543

Music

Nature

Fashion

Sports

Technology

Business

Popular Posts

Microsoft creo su propio kernel de Linux!

Technology

Categories

Tags

Buscar este blog

Random Posts

Recent Posts

Popular Posts

Social Plugin